Was ist TPM?

Trusted Platform Module ist eine Technologie, die sicherheitsrelevante Hardware- und Softwarefunktionen bereitstellt. TPM bezeichnet sowohl den internationalen Standard zur Erstellung eines Chips für Cybersicherheit als auch den Chip selbst. Die Trusted Computing Group (TCG) ist die Organisation, die die TPM-Spezifikation über den internationalen Standard 11889 ISO/IEC veröffentlicht und pflegt.

TPM hilft bei Aktionen wie der Erzeugung, Speicherung und Beschränkung der Verwendung von kryptografischen Schlüsseln, Passwörtern und Zertifikaten.

Geschichte:

2009: Erstellung der Standard TPM Main Specification Version 1.2 als ISO/IEC 11889:2009

2011: Veröffentlichung der endgültigen TPM-Hauptspezifikation Version 1.2

2014: Ankündigung der TPM Library Specification 2.0, erste größere Aktualisierung

2019: Veröffentlichung der Ausgabe 2.0, Version ISO/IEC 11889:201

Kryptografische Schlüssel

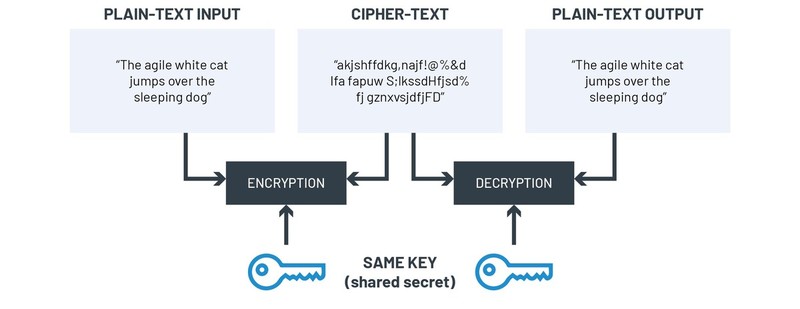

Wenn Sie etwas sichern müssen, nimmt die kryptografische Software oder der Algorithmus die ursprünglichen Daten und kombiniert sie mit einer langen Zufallszeichenfolge, um neue sichere verschlüsselte Daten zu erstellen.

Die Zufallszeichenfolge wird als kryptografischer Schlüssel bezeichnet.

Nur ein Benutzer, der den kryptografischen Schlüssel besitzt, kann die Daten entschlüsseln und den ursprünglichen Wert lesen.

Brauche ich ein TPM?

• TPM ist eine Technologie zur Sicherung von Endgeräten (*)

• IEC 62443-4-2 nennt TPM als Goldstandard, um die Anforderungen von SL3 und SL4 zu erfüllen

• Stelt sicher, dass das Betriebssystem und die Firmware des Geräts nicht manipuliert werden können

• Speichern von digitalen Zugangsdaten in einem hardwarebasierten Tresor

• Festlegen von Passwörtern und Verwalten von Schlüsseln

• Ergänzung von Smart Cards, Fingerabdrucklesern und Anhängern für die Multi-Faktor-Authentifizierung

• Verschlüsselung von Dateien und Ordnern zur Zugriffskontrolle

• Erstellen von Statusinformationen zur Gewährleistung der Integrität von Endpunkten

• Ermöglichen Sie einen sichereren VPN-, Remote- und drahtlosen Zugang

• Für Windows® 11 ist TPM 2.0 eine Voraussetzung (PC muss TPM aktiviert haben)

Diskretes Modul und integriertes TPM

Discrete Trusted Platform Module (dTPM) ist ein spezieller Mikrocontroller, der für die Sicherung von Hardware entwickelt wurde. Er integriert kryptografische Schlüssel in Geräte und wird für gesicherte kryptografische Prozesse sowie für die sichere Speicherung kritischer Daten verwendet.

In den letzten Jahren wurde das integrierte TPM in x86-basierten Maschinen eingeführt. Bei dieser Form ist das TPM in einen bestehenden Chipsatz der Plattformkomponente integriert. Bei x86-basierten integrierten TPM-Funktionen handelt es sich beispielsweise um ein Modul der Sicherheits- und Verwaltungs-Engine, das logisch von den anderen Modulen der Engine getrennt ist.

In Anlehnung an die Spezifikation der Trusted Computing Group erfüllen diese Implementierungen die gleichen Funktionen wie das TPM.

iTPM vs dTPM

Asem products TPM

Überlegungen

• Der Nutzer sollte die entsprechenden Überlegungen auf der Grundlage der Anwendung, der wahrgenommenen Sicherheitsrisiken und des Verständnisses der TPM-Varianten anstellen

• Sowohl iTPM als auch dTPM können TCG TPM 2.0 ISO/IEC 11889:2015-konform sein

• Einige kleinere Systeme verfügen nicht über den zusätzlichen Platz für ein spezielles Modul

• TPM-Implementierungen mit diskreten Modulen sind mit höheren Kosten für das System verbunden

Persönlicher Bereich

Loggen Sie sich in Ihren persönlichen Bereich ein, um Ihre geschützten Inhalte herunterzuladen. Wenn Sie noch kein ASEM-Konto haben, Registrieren Sie sich hier.